[Guide+Checkliste] Was ist NIS2? Wer ist betroffen und was ist zu tun?

In der heutigen hochgradig vernetzten Welt spielt Cybersicherheit eine entscheidende Rolle für die Stabilität und das Wachstum der digitalen Wirtschaft. Durch die zunehmende Abhängigkeit von digitalen Technologien und Systemen sind Unternehmen und Organisationen aller Branchen zunehmend potenziellen Cyber-Bedrohungen ausgesetzt.

Diese Bedrohungen reichen von gezielten Angriffen auf kritische Infrastrukturen bis hin zu Cyberkriminalität und Datenlecks, die schwerwiegende Auswirkungen auf die Geschäftskontinuität und das Kundenvertrauen haben können. Eine starke Cybersicherheitsstrategie ist daher nicht nur eine technische Frage, sondern auch ein Schlüsselfaktor für wirtschaftlichen Erfolg und Wettbewerbsvorteile.

“NIS” steht für “Netzwerk und Informationssicherheitsrichtlinie”. Es handelt sich um eine EU-Gesetzgebung, die den Schutz kritischer Infrastrukturen in der EU verbessern soll. NIS2 ist der Nachfolger von NIS und legt strengere Maßstäbe an.

Die Gesetzgebung ist am 16. Januar 2023 in Kraft getreten, die Mitgliedstaaten sollen das EU-Gesetz bis zum 17. Oktober 2024 in nationales Recht umsetzen.

In Deutschland steht die finale Gültigkeit der Gesetzgebung für März 2025 an.

Vor diesem Hintergrund wurde die NIS2-Richtlinie eingeführt, die als Weiterentwicklung der ursprünglichen NIS (Netzwerk- und Informationssicherheitsrichtlinie) gilt. Die NIS2-Richtlinie wurde entwickelt, um den steigenden Cybersicherheitsanforderungen gerecht zu werden und den Schutz kritischer Infrastrukturen in der gesamten EU zu stärken. Sie erweitert nicht nur den Anwendungsbereich der ersten NIS-Richtlinie, sondern stellt auch strengere Anforderungen an die betroffenen Unternehmen und Organisationen, insbesondere im Hinblick auf Risikomanagement und Meldepflichten bei Sicherheitsvorfällen.

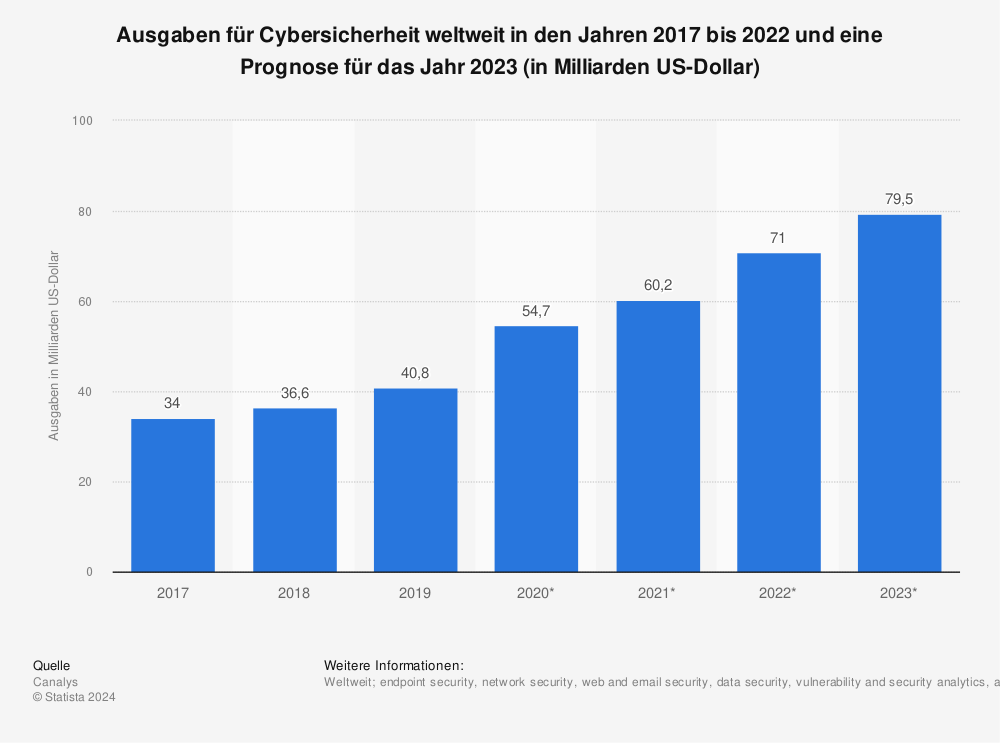

Mehr Statistiken finden Sie bei Statista

Ziel dieses Beitrags ist es, einen umfassenden Überblick über die NIS2-Richtlinie zu geben:

- Was genau ist NIS2?

- Welche Unternehmen und Organisationen sind betroffen?

- Welche Schritte müssen unternommen werden?

Der Artikel soll betroffenen Akteuren helfen, die Richtlinie zu verstehen und rechtzeitig notwendige Maßnahmen zu ergreifen, um den gesetzlichen Anforderungen nachzukommen.

Was ist NIS2?

Definition und Bedeutung

Die NIS2-Richtlinie (Netz- und Informationssicherheit 2.0) ist eine aktualisierte Fassung der ursprünglichen NIS-Richtlinie der Europäischen Union, die das Ziel hat, die Cybersicherheit innerhalb der EU zu stärken und zu harmonisieren. Sie setzt einen neuen Standard für die Sicherheit von Netz- und Informationssystemen, die für kritische Infrastrukturen und wesentliche Dienste unverzichtbar sind. Die NIS2-Richtlinie verfolgt das Ziel, Unternehmen und Organisationen besser gegen die wachsenden Cyberbedrohungen zu schützen, indem sie strengere Anforderungen an das Risikomanagement und die Meldepflichten stellt.

Zu den Hauptpunkten der NIS2-Richtlinie gehören die Erweiterung des Anwendungsbereichs auf mehr Sektoren, einschließlich der öffentlichen Verwaltung, sowie die Einführung verbindlicher Cybersicherheitsmaßnahmen. Außerdem legt die Richtlinie fest, dass Unternehmen Sicherheitsvorfälle innerhalb eines festgelegten Zeitrahmens melden müssen, um die Reaktionsfähigkeit zu verbessern. Zusätzlich stärkt die NIS2 die Aufsichtsbefugnisse der zuständigen Behörden und sieht empfindliche Strafen für Verstöße vor, um die Einhaltung der Richtlinie sicherzustellen.

Hintergrund und Entstehung

Warum wurde die NIS-Richtlinie aktualisiert?

Die NIS-Richtlinie wurde aktualisiert, um auf die sich ständig weiterentwickelnde Bedrohungslandschaft im Bereich der Cybersicherheit zu reagieren. Seit der Einführung der ursprünglichen NIS-Richtlinie im Jahr 2016 hat sich das digitale Umfeld erheblich verändert. Cyberangriffe werden immer komplexer und zielgerichteter, da immer mehr kritische Infrastrukturen digital vernetzt und damit anfälliger für solche Bedrohungen werden. Die NIS2-Richtlinie wurde eingeführt, um diesen neuen Herausforderungen zu begegnen, da die ursprüngliche NIS-Richtlinie in einigen Bereichen als unzureichend angesehen wurde, insbesondere in Bezug auf den Geltungsbereich und die Sanktionsoptionen.

Historische Entwicklung von NIS zur NIS2-Richtlinie

Die NIS2-Richtlinie, die im Januar 2023 in Kraft trat, erweitert den Anwendungsbereich deutlich und schließt nun mehr Branchen und Unternehmen ein, die als kritisch für die Infrastruktur gelten. Dazu zählen neben Energie und Verkehr auch digitale Dienste wie Cloud-Computing und soziale Netzwerke. Die Richtlinie verschärft außerdem die Anforderungen an das Risikomanagement und die Meldung von Sicherheitsvorfällen, um eine verbesserte Reaktion auf Cyberangriffe zu gewährleisten. Die erweiterte Regelung betont stärker die Verantwortung der Unternehmensführung, da die Geschäftsleitung nun auch für die Einhaltung der Cybersicherheitsstandards verantwortlich ist.

Diese Maßnahmen sollen sicherstellen, dass die EU-Mitgliedstaaten besser auf die zunehmenden Bedrohungen im digitalen Raum vorbereitet sind und ein höheres Maß an Sicherheit und Widerstandsfähigkeit erreicht wird.

Vergleich von NIS vs. NIS2

Was hat sich verändert?

Wir haben einmal versucht die groben Unterschiede zwischen NIS und NIS-2 in tabellarischer Form darzustellen. Hierbei wird klar, dass NIS2 sehr viel tiefer und umfassender ist, als der Vorgänger.

| Aspekt | NIS | NIS2 |

|---|---|---|

| Anforderungen | Grundlegende Anforderungen an Cybersicherheit, vor allem auf technischer Ebene. | Strengere Anforderungen an Risikomanagement, kontinuierliche Sicherheitsüberprüfungen und Audits verpflichtend. |

| Geltungsbereich | Fokussiert auf wesentliche Dienste und kritische Infrastrukturen, wie Energie, Verkehr und Gesundheit. | Gilt für eine breitere Palette von Unternehmen, inklusive Cloud-Anbieter, soziale Netzwerke und öffentliche Verwaltung. |

| Sanktionsmöglichkeiten | Begrenzte Sanktionsmöglichkeiten, selten hohe Bußgelder. | Höhere Bußgelder, verstärkte Sanktionsmöglichkeiten bis hin zur persönlichen Haftung der Geschäftsleitung. |

| Risikomanagement | Grundlegende Risikomanagement-Vorgaben, jedoch ohne präzise Vorgaben für regelmäßige Audits. | Erweiterte Anforderungen, einschließlich spezifischer Risikoanalysen und regelmäßiger Audits. |

| Meldepflichten | Meldepflichten für Sicherheitsvorfälle bei wesentlichen Diensten, aber weniger streng als NIS2. | Strengere Meldepflichten: Sicherheitsvorfälle müssen innerhalb von 24 Stunden gemeldet werden. |

| Zuständigkeiten der Geschäftsleitung | Keine explizite Verantwortung der Geschäftsleitung. | Geschäftsleitung trägt ausdrücklich Verantwortung für die Einhaltung der Cybersicherheitsvorgaben. |

| Aufsicht und Durchsetzung | Eingeschränkte Befugnisse der Aufsichtsbehörden, Umsetzung variierte stark zwischen den Mitgliedstaaten. | Erhöhte Befugnisse der Aufsichtsbehörden, Harmonisierung der Durchsetzung innerhalb der EU. |

Tabelle 1: Der Vergleich von NIS und NIS-2 unter Berücksichtigung verschiedener Aspekte.

Wer ist von NIS2 betroffen?

Die NIS2-Richtlinie erweitert den Anwendungsbereich im Vergleich zur ursprünglichen NIS-Richtlinie erheblich.

Sie betrifft Unternehmen und Organisationen, die in kritischen Infrastruktursektoren tätig sind, darunter Energieversorgung, Gesundheitswesen, Verkehr, Finanzdienstleistungen und Digitalinfrastrukturen wie Cloud-Computing-Anbieter und Betreiber von Rechenzentren.

Was ist eigentlich kritische Infrastruktur?

Kritische Infrastruktur bezeichnet alle physischen und digitalen Einrichtungen, Systeme und Dienste, deren Ausfall oder Beeinträchtigung erhebliche Folgen für das Gemeinwohl, die öffentliche Sicherheit oder die Wirtschaft haben kann. Diese Infrastrukturen sind essenziell für das tägliche Funktionieren von Gesellschaft und Staat. Typische Beispiele für kritische Infrastrukturen sind:

Nahrungsmittelversorgung (Lebensmittelproduktion und -verteilung)

Energieversorgung (z.B. Stromnetze, Gasversorgung)

Wasserversorgung (Trinkwasser, Abwasserentsorgung)

Gesundheitswesen (Krankenhäuser, medizinische Versorgung)

Verkehr und Logistik (Schienen-, Straßen- und Luftverkehr)

Finanzdienstleistungen (Banken, Börsen, Zahlungsverkehrssysteme)

Informationstechnik und Telekommunikation (Internet, Rechenzentren, Mobilfunknetze)

Darüber hinaus werden auch andere Branchen, die zuvor nicht von der NIS abgedeckt waren, wie Online-Marktplätze, soziale Netzwerke und öffentliche Verwaltungen, unter die neuen Bestimmungen fallen. Unternehmen in diesen Sektoren sind verpflichtet, strenge Sicherheitsvorkehrungen zu treffen und Sicherheitsvorfälle zeitnah zu melden, da sie als essenziell für das Funktionieren der Gesellschaft und Wirtschaft angesehen werden. Besonders betroffen sind Organisationen, die mindestens 50 Mitarbeiter beschäftigen oder einen Jahresumsatz von mehr als 10 Millionen Euro haben, jedoch gibt es auch Ausnahmen für kleinere Unternehmen, wenn sie eine kritische Rolle in der Lieferkette spielen.

NIS2 unterscheidet zwischen “wesentlichen” und “wichtigen” Einrichtungen:

| Kriterium | Wesentliche Einrichtungen | Wichtige Einrichtungen |

|---|---|---|

| Definition | Unternehmen, deren Dienste für die Aufrechterhaltung wesentlicher gesellschaftlicher Funktionen oder die Sicherheit entscheidend sind. | Unternehmen, die ebenfalls bedeutende Dienste bereitstellen, deren Ausfall jedoch weniger gravierende Auswirkungen hätte als bei wesentlichen Einrichtungen. |

| Unterschiede | Strengere Auflagen und Meldepflichten, da ihr Ausfall größere Auswirkungen auf die Gesellschaft haben könnte. | Leichtere regulatorische Anforderungen, weniger strenge Meldepflichten im Vergleich zu wesentlichen Einrichtungen. |

| Beispiele für betroffene Branchen und Unternehmen | Energieversorger, Wasserversorgung, große Krankenhäuser, Banken, Telekommunikationsanbieter. | Rechenzentren, Cloud-Dienste, kleinere medizinische Einrichtungen, Transportlogistikunternehmen. |

NIS2 und KMU – Was ist zu beachten?

In der Regel fallen KMU mit mindestens 50 Mitarbeitern ODER einem Jahresumsatz von 10 Millionen Euro unter NIS2.

Die NIS2-Richtlinie betrifft kleinere und mittlere Unternehmen (KMU) vor allem dann, wenn sie als Teil einer kritischen Infrastruktur oder der Lieferkette fungieren. Unternehmen mit mindestens 50 Mitarbeitern oder einem Jahresumsatz von 10 Millionen Euro fallen unter die Regelungen. Auch wenn viele KMU nicht direkt betroffen sind, gibt es Ausnahmen, wenn sie kritische Dienstleistungen erbringen oder große wirtschaftliche Auswirkungen bei einem Ausfall haben könnten. Dies bedeutet strengere Sicherheitsanforderungen und Meldepflichten, die KMU erfüllen müssen.

So kann es beispielsweise sein, dass ein Unternehmen mit weniger als 50 Mitarbeitern ein wichtiger Zulieferer eines Unternehmens der kritischen Infrastruktur ist, dann fällt es u.U. ebenfalls unter NIS2.

Was ist zu tun? – Die Anforderungen der NIS2-Richtlinie

Dein Unternehmen fällt unter NIS2? Dann lass uns einmal schauen, was nun zutun ist.

1) Cybersecurity-Maßnahmen (technische und organisatorische Anforderungen)

Die technischen Anforderungen der NIS2-Richtlinie zielen darauf ab, die Cybersicherheit von betroffenen Unternehmen deutlich zu verbessern. Zu den wesentlichen technischen und organisatorischen Maßnahmen gehören:

- Incident-Response: Unternehmen müssen Mechanismen zur Erkennung, Behandlung und Meldung von Sicherheitsvorfällen etablieren, inklusive einer Meldepflicht innerhalb von 24 Stunden bei größeren Vorfällen

- Risikomanagement: Unternehmen müssen ein umfassendes Risikomanagement implementieren, um potenzielle Bedrohungen und Schwachstellen zu identifizieren und zu minimieren.

- Sicherheitsmaßnahmen: Dazu zählen Schutzmaßnahmen wie Netzwerksicherheit, Zugangskontrollen, Datensicherung und Verschlüsselung.

2) Meldepflichten

Im Rahmen der NIS2-Richtlinie sind Unternehmen bei einem Sicherheitsvorfall verpflichtet, diesen innerhalb eines strengen Zeitrahmens zu melden. Ein bedeutender Vorfall muss in zwei Stufen gemeldet werden:

Erste Meldung: Innerhalb von 24 Stunden nach Entdeckung des Vorfalls müssen Unternehmen eine erste Benachrichtigung an die zuständigen Behörden senden. Diese enthält eine erste Einschätzung des Vorfalls.

Detaillierter Bericht: Innerhalb von 72 Stunden muss ein umfassender Bericht folgen, der detaillierte Informationen zum Vorfall und den getroffenen Gegenmaßnahmen enthält.

3) Sanktionen und Strafen bei Nichteinhaltung

Unternehmen, die gegen die Vorgaben der NIS2-Richtlinie verstoßen, müssen mit erheblichen Sanktionen und Bußgeldern rechnen. Die Höhe der Strafen kann bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes betragen, je nachdem, welcher Betrag höher ist. Zu den möglichen Sanktionen zählen auch Betriebsverbote, die Suspendierung von Verantwortlichen sowie Schadenersatzforderungen. Zusätzlich kann die Geschäftsleitung persönlich haftbar gemacht werden, wenn Sicherheitsanforderungen nicht eingehalten werden.

4) Checkliste: Was Unternehmen tun müssen, um NIS2 zu erfüllen

Schritt-für-Schritt-Anleitung

Gehen Sie Schritt für Schritt die folgenden Schritte durch um in einem geordneten Prozess zu evaluieren, ob NIS2 überhaupt Anwendung findet und wenn ja, welche konkreten Maßnahmen angegangen werden müssen.

1) Identifizieren, ob das Unternehmen von NIS2 betroffen ist.

Um zu identifizieren, ob Ihr Unternehmen von der NIS2-Richtlinie betroffen ist, gibt es verschiedene Kriterien, die Sie prüfen sollten:

- Mitarbeiterzahl und Umsatz: Unternehmen mit mindestens 50 Mitarbeitern oder einem Jahresumsatz von mehr als 10 Millionen Euro fallen in den Anwendungsbereich der NIS2-Richtlinie.

- Sektorzugehörigkeit: Unternehmen, die in kritischen Sektoren wie Energie, Gesundheit, Finanzen, Transport, digitale Infrastrukturen (z.B. Cloud-Anbieter) oder Telekommunikation tätig sind, sind besonders betroffen.

- Dienstleistungen: Auch Unternehmen, die wichtige Dienstleistungen anbieten (wie Managed Service Providers oder Rechenzentren), könnten unter die NIS2-Richtlinie fallen.

Online-Tools wie die NIS2-Betroffenheitsprüfung des BSI bieten eine erste Orientierung, ob Ihr Unternehmen betroffen ist. Diese Tools stellen gezielte Fragen zu Mitarbeiterzahl, Umsatz und Sektorzugehörigkeit, um Ihnen eine automatisierte Ersteinschätzung zu geben:

NIS2 Navigator

BSI NIS2 Betroffenheitsprüfung

2) Erstellung einer Risikobewertung und Sicherheitsstrategie.

Die Erstellung einer Risikobewertung und Sicherheitsstrategie ist ein zentraler Schritt, um den Anforderungen der NIS2-Richtlinie gerecht zu werden. Dabei sollten Unternehmen systematisch vorgehen:

- Identifizierung von Risiken: Zunächst müssen alle digitalen Assets, Netzwerke und Systeme erfasst werden, um potenzielle Schwachstellen zu identifizieren. Dies umfasst die Bewertung von Bedrohungen, die sowohl extern (z.B. Cyberangriffe) als auch intern (z.B. Mitarbeiterfehler) auftreten können.

- Risikobewertung: Jedes identifizierte Risiko sollte hinsichtlich seiner möglichen Auswirkungen und der Wahrscheinlichkeit seines Eintretens bewertet werden. Dabei helfen Tools wie Risk Assessment Frameworks (z.B. ISO 27005).

- Sicherheitsstrategie entwickeln: Auf Grundlage der Risikobewertung sollten konkrete Sicherheitsmaßnahmen definiert werden. Dies kann den Einsatz von Firewalls, Verschlüsselungstechniken, regelmäßige Software-Updates und Mitarbeiterschulungen umfassen. Auch das Implementieren von Incident-Response-Plänen, um im Falle eines Vorfalls schnell reagieren zu können, ist entscheidend.

- Regelmäßige Überprüfung: Die Sicherheitsstrategie sollte nicht statisch sein, sondern kontinuierlich überprüft und an neue Bedrohungen angepasst werden.

Hilfreiche Handlungsempfehlungen und Beispiele für Risiko- und Sicherheitsstrategien finden Sie hier:

NIST Cybersecurity Framework

BSI – IT-Grundschutz

3) Implementierung technischer und organisatorischer Maßnahmen.

Die Implementierung technischer und organisatorischer Maßnahmen zur Erfüllung der NIS2-Anforderungen erfordert einen strukturierten Ansatz, um die Cybersicherheit effektiv zu stärken. Technische Maßnahmen umfassen den Einsatz moderner Sicherheitstechnologien wie Firewalls, Intrusion Detection Systeme (IDS), Verschlüsselung sensibler Daten sowie regelmäßige Software-Updates. Ein weiterer wesentlicher Bestandteil ist die Implementierung eines Incident-Response-Plans, der sicherstellt, dass Sicherheitsvorfälle schnell erkannt und bewältigt werden können.

Auf organisatorischer Ebene sollten Unternehmen klare Zuständigkeiten für die Cybersicherheit definieren, z.B. durch die Ernennung eines Chief Information Security Officers (CISO). Zudem sind regelmäßige Mitarbeiterschulungen notwendig, um das Bewusstsein für Cyberbedrohungen zu schärfen. Unternehmen müssen auch Prozesse zur Überwachung und Protokollierung von Aktivitäten in ihren Netzwerken einführen, um verdächtige Vorgänge zu erkennen.

Auch hier sind das BSI oder die ENISA (European Union Agency for Cybersecurity) gute Anlaufstellen für weiterführende Ressourcen.

4) Etablierung eines Meldeverfahrens für Sicherheitsvorfälle.

Die Etablierung eines Meldeverfahrens für Sicherheitsvorfälle ist eine der zentralen Anforderungen der NIS2-Richtlinie. Unternehmen müssen sicherstellen, dass sie über ein effektives System zur Erkennung, Meldung und Reaktion auf Sicherheitsvorfälle verfügen. Dieses Verfahren sollte klar definierte Schritte beinhalten:

- Frühzeitige Erkennung: Implementieren Sie Systeme zur Überwachung Ihrer Netzwerke und Systeme auf Anomalien oder verdächtige Aktivitäten. Diese können durch Intrusion-Detection-Systeme (IDS) oder Security Information and Event Management (SIEM)-Systeme unterstützt werden.

- Meldeprozess: Sobald ein Sicherheitsvorfall identifiziert wird, muss dieser innerhalb von 24 Stunden an die zuständige nationale Behörde gemeldet werden. Dazu gehört eine erste Einschätzung des Vorfalls, die Art der Bedrohung und deren potenzielle Auswirkungen.

- Detaillierter Bericht: Innerhalb von 72 Stunden sollte ein vollständiger Bericht mit allen Details über den Vorfall und die ergriffenen Maßnahmen zur Minderung der Auswirkungen eingereicht werden.

- Schulung der Mitarbeiter: Alle Mitarbeiter sollten regelmäßig über Meldeprozesse und den Umgang mit Sicherheitsvorfällen geschult werden, um eine schnelle und angemessene Reaktion zu gewährleisten.

Empfohlene Tools und Vorlagen für Meldeverfahren können Sie beim BSI oder dem NIST Cybersecurity Framework finden:

NIST Incident Response Guide

BSI Meldeverfahren

5) Regelmäßige Audits und Überprüfung der Cybersecurity-Strategie.

Regelmäßige Audits und die Überprüfung der Cybersecurity-Strategie sind unerlässlich, um sicherzustellen, dass die Sicherheitsmaßnahmen stets den aktuellen Bedrohungen und technologischen Entwicklungen entsprechen. Unternehmen sollten mindestens einmal jährlich ein Audit ihrer IT-Infrastruktur und Sicherheitsprozesse durchführen lassen, um mögliche Schwachstellen zu identifizieren und die Einhaltung der NIS2-Vorgaben zu überprüfen.

- Externe und interne Audits: Nutzen Sie sowohl interne Überprüfungen als auch externe Experten, um eine objektive Bewertung Ihrer Sicherheitsmaßnahmen zu erhalten. Externe Sicherheitsaudits bringen oft neue Perspektiven und Empfehlungen.

- Kontinuierliche Überwachung: Implementieren Sie Tools zur kontinuierlichen Überwachung Ihrer Systeme, um potenzielle Schwachstellen frühzeitig zu erkennen. Diese Überwachung sollte in regelmäßigen Abständen überprüft und optimiert werden.

- Dokumentation und Anpassung: Führen Sie eine umfassende Dokumentation der Auditergebnisse und der ergriffenen Maßnahmen, um die Einhaltung der NIS2-Richtlinie zu gewährleisten. Jede Änderung in der IT-Infrastruktur sollte eine Anpassung der Cybersecurity-Strategie nach sich ziehen.

Nützliche Quellen und weiterführende Informationen:

NIST Cybersecurity Framework

BSI IT-Grundschutz Audits

Weitere Empfehlungen für NIS2: Schulung der Mitarbeiter und Aufbau einer Sicherheitskultur im Unternehmen

Um die Anforderungen der NIS2-Richtlinie erfolgreich umzusetzen, ist die Schulung der Mitarbeiter ein zentraler Aspekt. Alle Beschäftigten sollten regelmäßig in den Bereichen Cybersicherheit, Risikobewusstsein und dem Umgang mit potenziellen Bedrohungen geschult werden. Dies stärkt das Wissen über Sicherheitspraktiken und minimiert menschliche Fehler.

Darüber hinaus ist es wichtig, eine Sicherheitskultur im Unternehmen zu etablieren. Dies bedeutet, Cybersicherheit als Priorität auf allen Ebenen des Unternehmens zu verankern, klare Verantwortlichkeiten zu schaffen und die kontinuierliche Verbesserung von Sicherheitsmaßnahmen zu fördern.

Fazit

Sie haben nun eine erste Einführung in die NIS2-Richtlinie gelesen und sollten einen Eindruck haben, welche Unternehmen betroffen sind und welche Maßnahmen erforderlich sind. NIS2 stellt strengere Anforderungen an Cybersicherheit, Meldepflichten und das Risikomanagement. Unternehmen müssen Prozesse zur Erkennung und Meldung von Sicherheitsvorfällen implementieren, eine Risikobewertung durchführen und regelmäßige Audits durchführen. Besonders kritische Infrastrukturen und Unternehmen in essenziellen Sektoren sind betroffen.

Weiterführende Ressourcen

- https://www.bmi.bund.de/SharedDocs/gesetzgebungsverfahren/DE/Downloads/referentenentwuerfe/CI1/NIS-2-RefE.pdf?__blob=publicationFile&v=3

- https://www.180-it.de/it-lexikon/geschichte-der-nis-richtlinien/

- https://www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Standards-und-Zertifizierung/IT-Grundschutz/it-grundschutz_node.html

- https://www.enisa.europa.eu/

- https://www.nist.gov/publications/guide-computer-security-incident-handling

- https://www.bsi.bund.de/DE/IT-Sicherheitsvorfall/it-sicherheitsvorfall_node.html

Rückmeldungen